Содержание

ЗАКАЛИВАНИЕ — Основные принципы. — Городская поликлиника № 2

Мы в социальных сетях

Электронная регистратура

Версия для слабовидящих.

ЗАКАЛИВАНИЕ — Основные принципы.

15 янв 2020

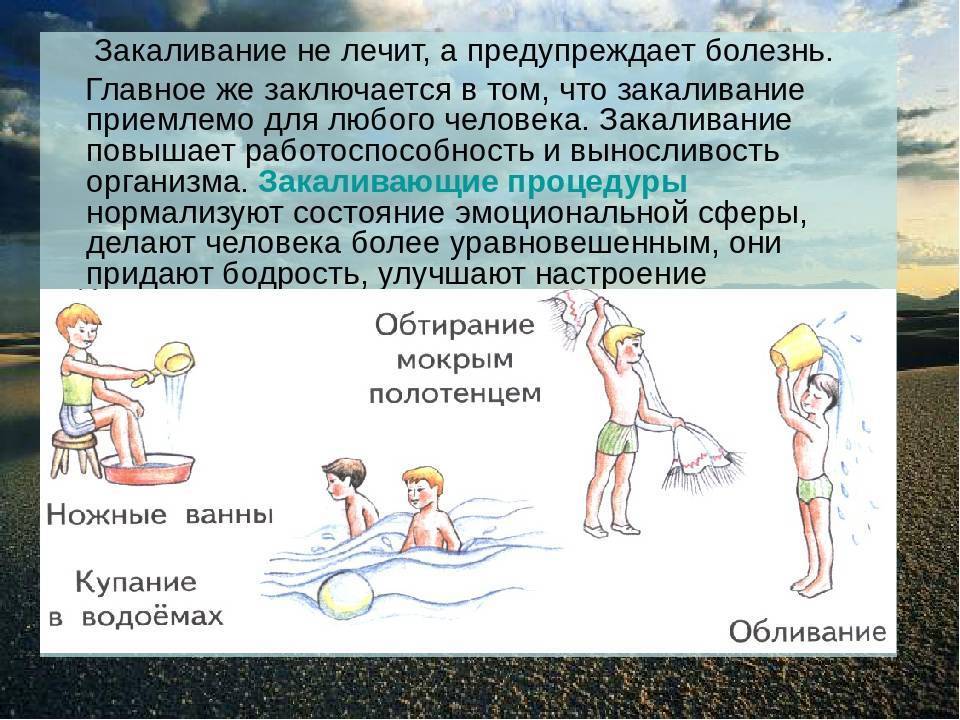

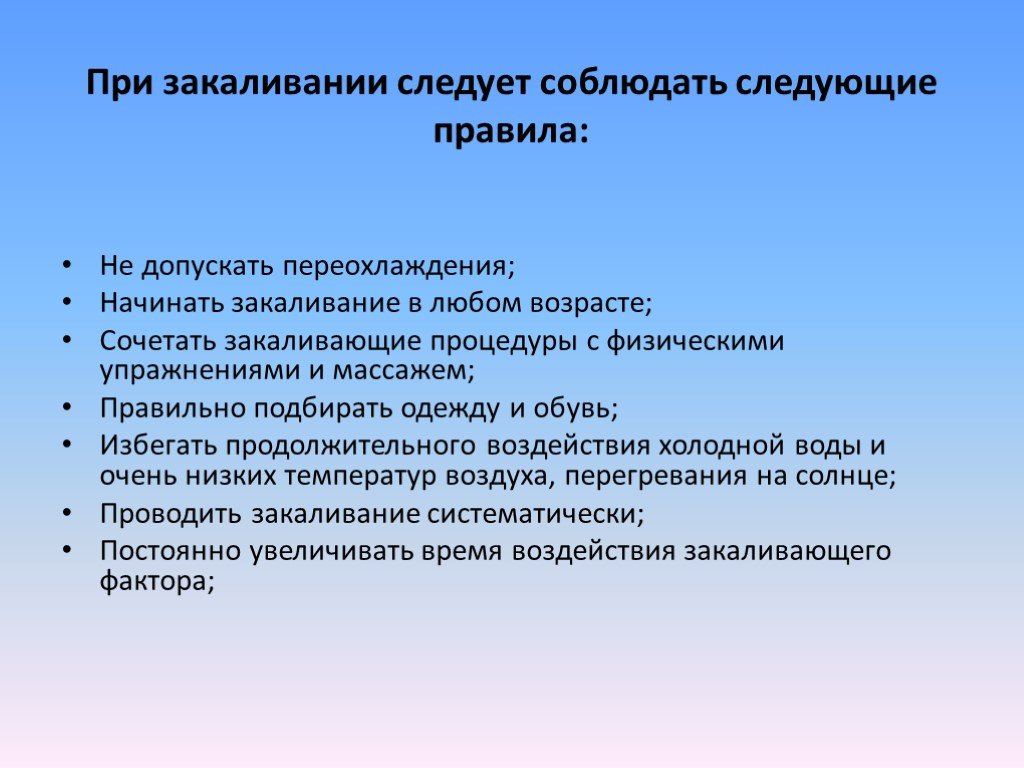

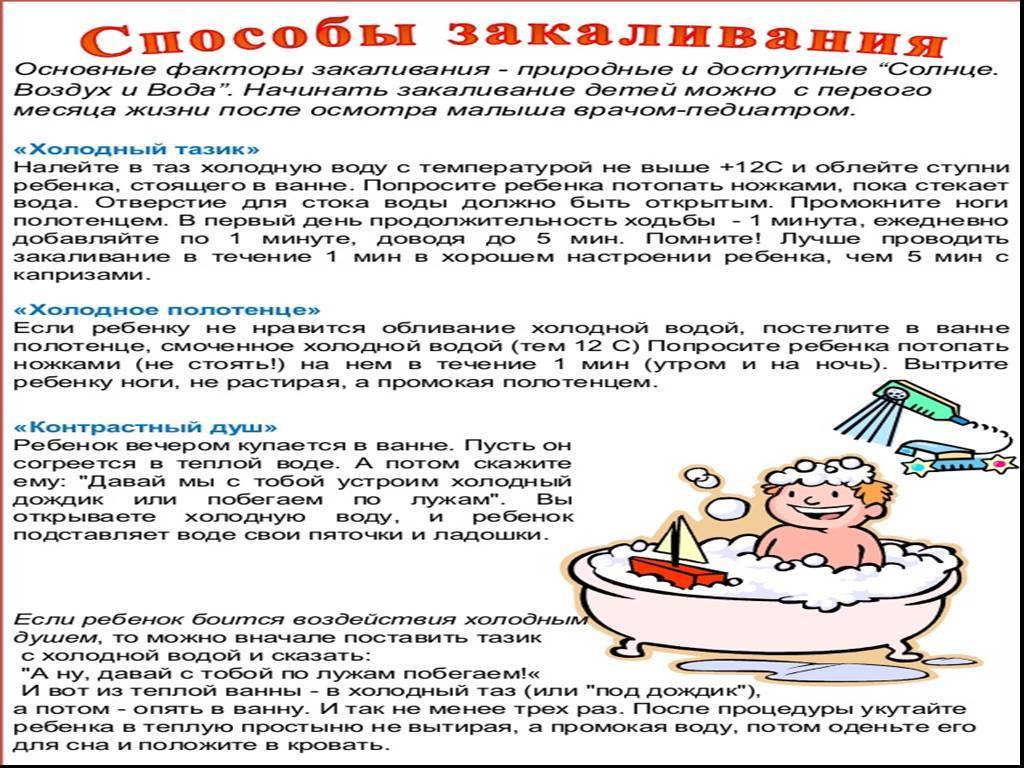

Закаливание положительно влияет на состояние человека, повышает иммунные реакции организма, улучшает процесс кровообращения, избавляет от избыточной массы тела, восстанавливает артериальное давление и процессы метаболизма, нормализуют деятельность ЦНС, улучшают работу органов дыхательной системы и заряжают человека позитивной энергией на целый день. С чего начинать закаливание?Для многих людей процедура закаливания ассоциируется только с обливанием ледяной водой или купанием в холодное время года в проруби. В действительности этот процесс является комплексным мероприятием, которое включает в себя разные процедуры: воздушные ванны; солнечные ванны; обтирание; купания в водоемах; ножные ванны; контрастные процедуры; хождение босиком. Закалять организм необходимо с несложных процедур: воздушных и солнечных ванн. Далее рекомендуется освоить процесс обтирания, и только после этого – контрастные процедуры и купание в водоемах. Оптимальное время для закаливания – первая половина дня. Если проводить это мероприятие перед сном, то возможно проявление бессонницы, из-за перевозбуждения нервной системы. Длительность процедуры определяется состоянием здоровья закаляющегося.

Закалять организм необходимо с несложных процедур: воздушных и солнечных ванн. Далее рекомендуется освоить процесс обтирания, и только после этого – контрастные процедуры и купание в водоемах. Оптимальное время для закаливания – первая половина дня. Если проводить это мероприятие перед сном, то возможно проявление бессонницы, из-за перевозбуждения нервной системы. Длительность процедуры определяется состоянием здоровья закаляющегося.

Основные принципы закаливания.

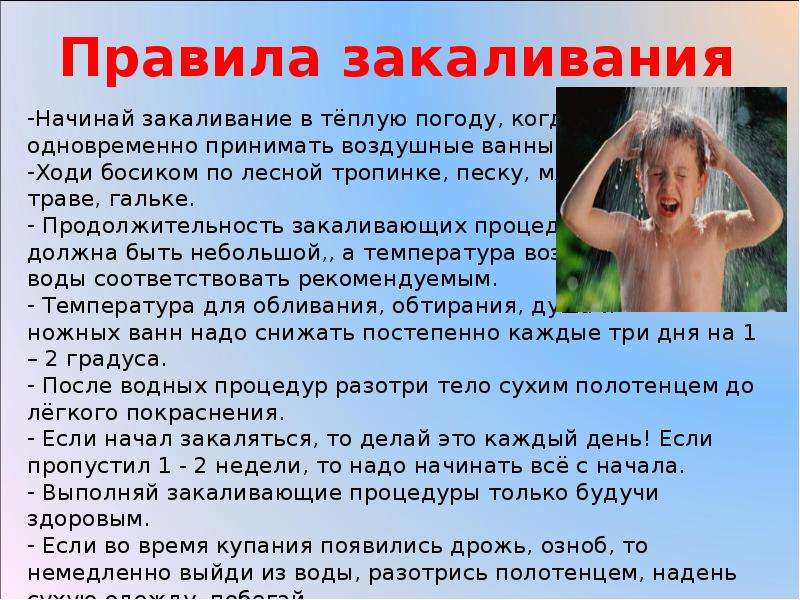

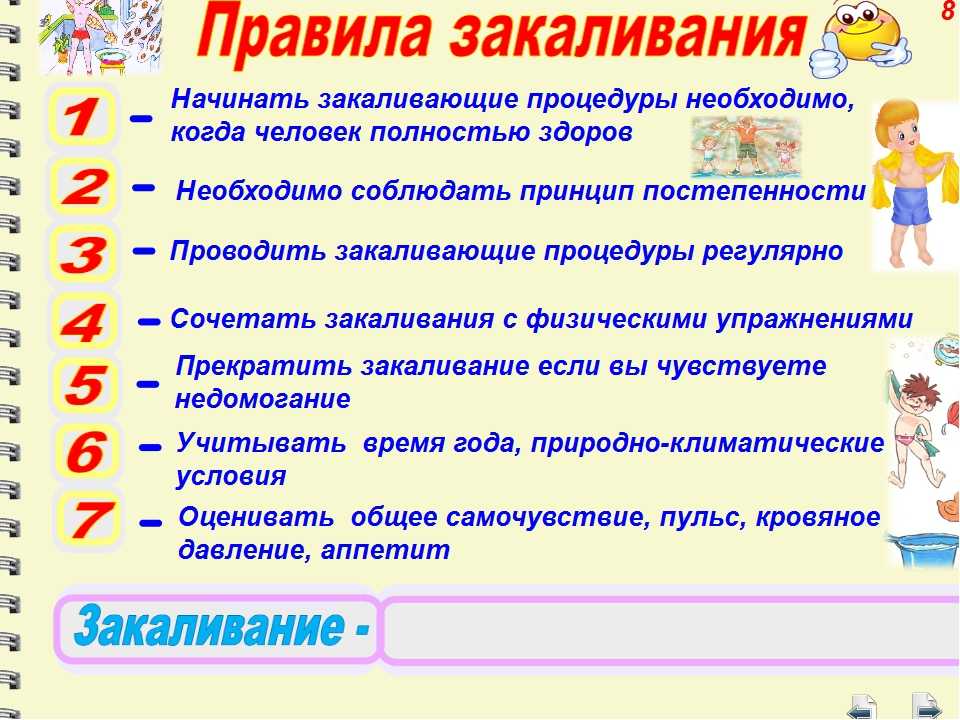

1.Постепенность. Принцип заключается в постепенном увеличении количества процедур, их интенсивности и продолжительности.

2. Систематичность. Длительные перерывы в процессе закаливания способствуют ослаблению и даже полной утрате выработанных защитных реакций организма. Если на протяжении месяца не выполнять закаливающие процедуры, то адаптация организма к внешним факторам резко снижается. При систематическом закаливании каждое последующее воздействие на организм укрепляет защитные функции организма и восстанавливает здоровье.

3.Индивидуальность. Учитываются индивидуальные особенности человека: возраст закаляющегося, его состояние здоровья, образ жизни, наличие хронических заболеваний и прочие факторы.

4. Чувство меры. Не стоит доводить себя до изнеможения контрастными процедурами или получать ожоги на коже, вследствие принятия солнечных ванн.

Важно использовать все виды закаливания в комплексе, так как устойчивость организма вырабатывается к тому раздражителю, прямому действию которого он постоянно подвергался. Если вы часто применяете солнечные ванны, то повышается устойчивость только к солнечной энергии и теплу. И наоборот, купание в холодной воде улучшает устойчивость организма к холоду.

5. Активность. Эффективность от закаливающих мероприятий увеличивается в несколько раз, если осуществляются они в активном темпе. Рекомендуется совмещать процедуры по укреплению организма с различными физическими упражнениями.

6.Самоконтроль. В ходе закаливания нужно постоянно контролировать собственное самочувствие. Нарушение сна, отсутствие аппетита, раздражительность, вялость и другие отрицательные проявления, возникшие после начала оздоровительного комплекса, указывают на неправильность проведения данной процедуры.

Нарушение сна, отсутствие аппетита, раздражительность, вялость и другие отрицательные проявления, возникшие после начала оздоровительного комплекса, указывают на неправильность проведения данной процедуры.

7.Правильная мотивация собственных действий. Получить максимальный результат от закаливания поможет хорошее настроение и огромное желание улучшить собственное здоровье.

Закаливание необходимо проводить поэтапно.

Первый этап рекомендуется осваивать людям с низкими иммунными реакциями, которые часто болеют простудными и вирусными недугами. Для данной категории людей показано обтирание тела полотенцем, смоченным в прохладной воде. Второй этап заключается в приеме контрастных процедур- принятие душа с теплой водой и кратковременном переключении его на холодную воду. Данные действия необходимо повторить не меньше четырех раз в ходе принятия контрастного душа.

Эффективно также закаливание воздухом. Для этого обнаженное тело необходимо обдувать вентилятором, постепенно сокращая расстояние до вентилятора, и продлевая продолжительность данного мероприятия. Выполнять закаливание воздухом рекомендуется ежедневно. Минимальная длительность процедуры – 5 минут.

Выполнять закаливание воздухом рекомендуется ежедневно. Минимальная длительность процедуры – 5 минут.

Третий этап показан для людей, которые освоили первые два этапа и стремятся развиваться дальше в этом направлении -выполняется обливание холодной водой утром и вечером. Начинать осуществлять данный вид закаливания рекомендуется с температурных показателей воды – 20-25 градусов. Ежедневно нужно снижать температуру воды для обливания на градус. Наилучшая температура воды для закаливания – 8-10 градусов.

После адаптации организма к обливанию холодной водой можно перейти на завершающий этап – купание в ледяной воде или «моржевание».

Данный процесс закаливания можно осуществлять не только в зимнее время года, подойдут прохладные водоемы в весенний и осенний период. Начинать купание в холодной воде рекомендуется с 30 секунд, затем увеличение времени до одной или двух минут, постепенно увеличивая количество времени. Максимальное время нахождения в прохладной воде 20-30 минут. При этом необходимо не перегружать организм и контролировать собственное самочувствие.

При этом необходимо не перегружать организм и контролировать собственное самочувствие.

Чтобы получать от купания в ледяной воде радость, нужно свято соблюдать следующие правила.

1. Начинать постепенно, без фанатизма, необходимо предварительное закаливание организма. Для этого еще с лета нужно обливаться холодной водой, постепенно понижая ее температуру.

2. Окунаться нужно в специально отведенных местах, где дежурят бригады врачей скорой помощи. Первые разы не окунаться в прорубь одному.

3. Прорубь делать такой, чтобы из нее можно было легко выбраться.

4. Окунаться только хорошо разогрев тело, но не вспотевшим.

5. Находиться в воде первый раз всего 15-20 секунд, постепенно увеличивая время до минуты.

6. Зимнее плавание не проводить, будучи хоть немного выпившим.

Новости

02 май 2023

Ежегодно, начиная с 2005 года, в последнюю неделю апреля, по инициативе Европейского Бюро Всемирной Организации здравоохранения во всем мире проводится Всемирная неделя иммунизации (ранее она называлась Европейской неделей иммунизации – ЕНИ).

22 мар 2023

В рамках подготовки материалов для Комиссии при Президенте Российской Федерации по делам инвалидов АНО «Агентство стратегических инициатив по продвижению новых проектов» проводит опрос с целью мониторинга результатов обновленной процедуры получени…

21 фев 2023

Цель мероприятия — собрать средства на приобретение специализированной техники для военнослужащих, участвующих в СВО.

В телемарафоне примут участие волонтеры, общественные организации, предприниматели, творческие коллективы, журналисты и блогер…

01 фев 2023

В целях популяризации национальных проектов «Здравоохранение» и «Демография», а так же повышения информированности населения о работе института страховых представителей страховых медицинских организаций. Данный ролик рассказывает о том, кто так…

Данный ролик рассказывает о том, кто так…

15 дек 2022

Что такое грипп и какова его опасность?

Грипп — это инфекционное заболевание, заболеть которым может любой человек. Возбудителем гриппа является вирус, который от инфицированных людей попадает в носоглотку окружающих.

Больши…

28 ноя 2022

По данным Всемирной организации здравоохранения , от пагубного воздействия табака на организм человека ежегодно умирает около 6 миллионов жителей планеты , 12% из которых – некурящие, подвергающиеся воздействию вторичного таб…

Как правильно закаляться — Семейный медицинский центр МедФорд, Москва

Сохранять своё здоровье при помощи медицинских препаратов не всегда помогает сохранять свежую и здоровую кожу. Лучший способ поддержания молодости Вашей кожи является закаливание.

Лучший способ поддержания молодости Вашей кожи является закаливание.

Как правильно закаляться?

Процесс закаливания организма включает в себя много различных процедур. Это и контрастный душ, и хождение босиком, и солнечно-воздушные ванны, обтирание, посещение бассейна, купание в открытых водоёмах. Кроме этого есть ещё достаточное количество способов закаливания. Используя различные методы и способы, Вы принесете своему организму максимум бодрости и здоровья. Но нужно помнить, что начинать закаливание нужно с малых приёмов процедур и постепенно увеличивая время достигать желаемого эффекта.

Как правильно закаляться водой?

Начиная процесс закаливания при помощи воды, нужно проводить сначала обтирания.Начальная температура воды для обтираний должна соответствовать 31 градусу. Это именно та температура, которая наблюдается у человека в области груди. Когда организм привыкнет к обтираниям, можно переходить к обливаниям. Обливания нужно начинать с температурой воды 32-33 градуса и постепенно через каждые 2-3 дня снижать температуру воды. Минимальная температура воды для взрослого человека не должна быть ниже +12 градусов. Обливают водой всё тело за три секунды. После того, как Вы облились холодной водой, Вы должны почувствовать приятную теплоту во всем теле. Это говорит о том, что обливание проведено правильным образом. Использовать душ для обливания крайне неэффективно, поскольку струи воды из душевой лейки не могут сразу целиком охватить всё тело. По мере стекания воды по Вашему телу вода успевает нагреться, поэтому эффект от такого обливания будет минимальный. Лучше всего сразу вылить на себя ведро холодной воды, или нырнуть в водоём, когда температура воды соответствует Вашему графику.

Минимальная температура воды для взрослого человека не должна быть ниже +12 градусов. Обливают водой всё тело за три секунды. После того, как Вы облились холодной водой, Вы должны почувствовать приятную теплоту во всем теле. Это говорит о том, что обливание проведено правильным образом. Использовать душ для обливания крайне неэффективно, поскольку струи воды из душевой лейки не могут сразу целиком охватить всё тело. По мере стекания воды по Вашему телу вода успевает нагреться, поэтому эффект от такого обливания будет минимальный. Лучше всего сразу вылить на себя ведро холодной воды, или нырнуть в водоём, когда температура воды соответствует Вашему графику.

При обливании, нужно помнить, что саму процедуру нужно выполнять, когда тело уже разогрето теплой или горячей водой, или физическими упражнениями. На холодное тело не следует лить холодную воду. Также нельзя обливаться холодной водой, когда Вы вспотели. Не советуют также и растираться полотенцем после обливания. Лучше, если Вы в тёплом помещении, без сквозняков, дадите телу высохнуть естественным способом, или сделав несколько легких физических упражнений.

Как правильно начать закаляться?

В начале закаливания холодной водой следует придерживаться несложных правил, чтобы процесс закаливания не обернулся простудными заболеваниями. Закаливание нужно проводить постепенно, начиная с малого.

- Перед тем, как Вы собираетесь облиться холодной водой, согрейтесь, вылив на себя ведро тёплой воды;

- Перед циклом «обливание из ведра» лучше попробовать закаливание посредством контрастного душа. Сначала выключаете воду приятную для Вашего тела, затем воду делаете более горячую. Когда тело распарится, включаете не очень холодную воду. Важно подбирать именно такую температуру, чтобы Вашему телу эта вода была комфортной, как горячая, так и холодная. В дальнейшем Вы сможете сами регулировать температуру воды: повышая или понижая её температуру.

Наверх

Защита системы: простой для понимания обзор

Знаете ли вы, что в 2021 году правительство США выделило примерно 18,78 млрд долларов на расходы на кибербезопасность?

Причина этого ясно изложена в Отчете о киберстратегии Министерства обороны США:

Таким образом, многие компании, поддерживающие и продающие серверы и рабочие станции Министерству обороны США, обращаются к передовым инструментам укрепления системы и передовым практикам для повышения безопасности своих серверы и другие компьютерные системы, часто в качестве предварительного условия для ведения бизнеса с Министерством обороны.

В этом сообщении блога мы обсудим усиление защиты системы, его важность, типы защиты системы, способы обеспечения защиты системы и многое другое. К концу вы должны знать, какие шаги нужно предпринять, чтобы начать или расширить процессы и процедуры укрепления вашей системы.

Графика: Повышение безопасности системы включает в себя уменьшение поверхности атаки сервера или рабочей станции.

Что означает укрепление системы?

Повышение безопасности системы — это процесс обеспечения безопасности сервера или компьютерной системы путем минимизации поверхности атаки или поверхности уязвимости, а также потенциальных векторов атаки. Это форма защиты от кибератак, которая включает в себя закрытие системных лазеек, которые злоумышленники часто используют для взлома системы и получения доступа к конфиденциальным данным пользователей.

Одно из официальных определений защиты системы, согласно Национальному институту стандартов и технологий (NIST), состоит в том, что это «процесс, предназначенный для устранения средств атаки путем исправления уязвимостей и отключения второстепенных служб».

Часть процесса устранения защиты системы включает удаление или отключение ненужных системных приложений, разрешений, портов, учетных записей пользователей и других функций, чтобы у злоумышленников было меньше возможностей получить доступ к конфиденциальной информации критически важной компьютерной системы или инфраструктуры.

Но по своей сути усиление защиты системы — это метод защиты системы от атак, совершаемых киберпреступниками. Он включает в себя защиту в основном программного обеспечения компьютерной системы, а также ее микропрограммы и других элементов системы, чтобы уменьшить уязвимости и потенциальную компрометацию всей системы.

Теперь вы знаете, почему существует защита системы, но вам может быть интересно узнать о ее практическом назначении и о том, почему предприятия и организации внедряют методы защиты системы.

Основная цель внедрения методов и методов повышения безопасности системы — просто свести к минимуму количество потенциальных входов, которые злоумышленник может использовать для доступа к вашей системе с самого начала. Это часто называют следованием философии безопасности по дизайну.

Это часто называют следованием философии безопасности по дизайну.

Графика: существует несколько различных типов защиты системы, но все они взаимосвязаны.

Какие существуют типы защиты системы?

Защита системы включает в себя защиту не только программных приложений компьютера, включая операционную систему, но также его микропрограммы, базы данных, сети и другие важные элементы данной компьютерной системы, которыми может воспользоваться злоумышленник.

Существует пять основных типов защиты системы:

- Защита сервера

- Повышение безопасности программных приложений

- Повышение безопасности операционной системы

- Укрепление базы данных

- Защита сети

Важно отметить, что типы защиты системы достаточно широки, чтобы быть универсальными и хорошо применяться в различных конфигурациях серверов и компьютерных систем; однако методы и инструменты, используемые для практического достижения защищенного или безопасного по дизайну состояния, сильно различаются.

А пока давайте рассмотрим назначение каждого типа усиления защиты системы.

Защита сервера

Защита сервера — это общий процесс защиты системы, который включает защиту данных, портов, компонентов, функций и разрешений сервера с использованием расширенных мер безопасности на аппаратном, микропрограммном и программном уровнях.

Эти общие меры безопасности сервера включают, но не ограничиваются:

- Постоянное исправление и обновление операционной системы сервера

- Регулярное обновление стороннего программного обеспечения, необходимого для работы сервера, и удаление стороннего программного обеспечения, которое не соответствует установленным стандартам кибербезопасности

- Использование надежных и более сложных паролей и разработка политик надежных паролей для пользователей

- Блокировка учетных записей пользователей, если зарегистрировано определенное количество неудачных попыток входа в систему, и удаление ненужных учетных записей

- Отключение портов USB при загрузке

- Внедрение многофакторной аутентификации

- Использование дисков с самошифрованием или шифрования AES для сокрытия и защиты конфиденциальной информации

- Использование технологии отказоустойчивости встроенного ПО, шифрования памяти, защиты от вирусов и брандмауэров, а также расширенных пакетов кибербезопасности, специфичных для вашей операционной системы, таких как Titanium Linux

Повышение безопасности программных приложений

Повышение безопасности программных приложений или просто усиление приложений включает в себя обновление или внедрение дополнительных мер безопасности для защиты как стандартных, так и сторонних приложений, установленных на вашем сервере.

В отличие от усиления защиты серверов, которое направлено на защиту всей серверной системы в более широком смысле, усиление защиты приложений фокусируется на приложениях сервера, в частности, включая, например, программу для работы с электронными таблицами, веб-браузер или специализированное программное приложение, используемое для разнообразие причин.

На базовом уровне усиление защиты приложений включает в себя обновление существующего или внедрение нового кода приложения для дополнительной защиты сервера и реализации дополнительных программных мер безопасности.

Примеры усиления защиты приложений включают, помимо прочего:

- Автоматическое исправление стандартных и сторонних приложений

- Использование брандмауэров

- Использование приложений для защиты от вирусов, вредоносных и шпионских программ

- Использование программного шифрования данных

- Использование процессоров, поддерживающих Intel Software Guard Extensions (SGX)

- Использование приложения, такого как LastPass, для управления и шифрования паролей для улучшения хранения паролей, организации и сохранности

- Установка системы предотвращения вторжений (IPS) или системы обнаружения вторжений (IDS)

Повышение безопасности операционной системы

Повышение безопасности операционной системы включает установку исправлений и внедрение расширенных мер безопасности для защиты операционной системы (ОС) сервера. Один из лучших способов обеспечить защищенное состояние операционной системы — автоматически устанавливать обновления, исправления и пакеты обновлений.

Один из лучших способов обеспечить защищенное состояние операционной системы — автоматически устанавливать обновления, исправления и пакеты обновлений.

Защита ОС похожа на защиту приложений в том смысле, что ОС технически является формой программного обеспечения. Но в отличие от усиления защиты приложений, направленного на защиту стандартных и сторонних приложений, усиление защиты ОС обеспечивает защиту базового программного обеспечения, которое дает разрешения этим приложениям выполнять определенные действия на вашем сервере.

Часто разработчики операционных систем, такие как Microsoft и Linux, хорошо и последовательно выпускают обновления ОС и напоминают пользователям об установке этих обновлений. Эти частые обновления — а мы все их игнорировали — действительно могут помочь сохранить вашу систему в безопасности и устойчивой к кибератакам.

Другие примеры усиления защиты операционной системы включают:

- Удаление ненужных драйверов

- Шифрование жесткого диска или твердотельного накопителя, на котором хранится ваша ОС

- Включение и настройка безопасной загрузки

- Ограничение и проверка прав доступа к системе

- Ограничение или отмена создания и входа в систему учетных записей пользователей

Защита базы данных

Защита базы данных включает защиту как содержимого цифровой базы данных, так и системы управления базой данных (СУБД), которая является приложением базы данных, с которым пользователи взаимодействуют для хранения и анализа информации в базе данных.

Защита баз данных в основном включает три процесса:

- Контроль и ограничение привилегий и доступа пользователей

- Отключение ненужных служб и функций базы данных

- Защита или шифрование информации и ресурсов базы данных

Типы методов защиты базы данных включают:

- Ограничение администраторов и административных привилегий и функций

- Шифрование передаваемой и неактивной информации базы данных

- Соблюдение политики управления доступом на основе ролей (RBAC)

- Регулярное обновление и исправление программного обеспечения базы данных или СУБД

- Отключение ненужных служб и функций базы данных

- Блокировка учетных записей базы данных при обнаружении подозрительной активности входа

- Применение надежных и более сложных паролей базы данных

Защита сети

Защита сети включает обеспечение безопасности базовой коммуникационной инфраструктуры нескольких серверов и компьютерных систем, работающих в данной сети.

Двумя основными способами обеспечения защиты сети являются создание системы предотвращения вторжений или системы обнаружения вторжений, которые обычно основаны на программном обеспечении. Эти приложения автоматически отслеживают и сообщают о подозрительной активности в заданной сети и помогают администраторам предотвращать несанкционированный доступ к сети.

Методы защиты сети включают правильную настройку и защиту сетевых брандмауэров, аудит сетевых правил и прав доступа к сети, отключение определенных сетевых протоколов и неиспользуемых или ненужных сетевых портов, шифрование сетевого трафика и отключение сетевых служб и устройств, которые в настоящее время не используются или никогда не используются .

Использование этих методов в сочетании с системой предотвращения вторжений или системой обнаружения вторжений уменьшает общую поверхность атаки сети и, таким образом, повышает ее устойчивость к сетевым атакам.

Фото: NIST поддерживает один из нескольких стандартов повышения безопасности системы.

Какие существуют стандарты повышения безопасности системы?

Существует несколько отраслевых стандартов и руководств по усилению защиты системы. Национальный институт стандартов и технологий (NIST), Центр компьютерной информационной безопасности (CIS) для интернет-безопасности и Microsoft, например, поддерживают стандарты передовых методов защиты системы.

Например, передовой опыт по усилению защиты системы, изложенный NIST в специальной публикации (SP) 800-123, документе, посвященном исключительно укреплению системы, включает:

- Создание плана обеспечения безопасности системы

- Исправление и обновление ОС

- Удаление или отключение ненужных служб, приложений и сетевых протоколов

- Настройка аутентификации пользователя ОС

- Правильная настройка элементов управления ресурсами

- Выбор и внедрение технологий аутентификации и шифрования

Другим примером стандарта усиления защиты системы является CIS Benchmarks, обширный набор из более чем 100 руководств по настройке защиты системы, относящихся к настольным компьютерам и веб-браузерам, мобильным устройствам, сетевым устройствам, серверным операционным системам, платформам виртуализации, облачным и часто используемые программные приложения.

Стандарты укрепления системы Центра СНГ приняты правительством, бизнесом, промышленностью и академическими кругами. Соответствующие эталонные тесты CIS доступны для бесплатного скачивания на веб-странице организации Free Benchmarks в формате PDF.

Графика: Существует несколько различных способов повысить безопасность вашего сервера или рабочей станции. Они включают в себя рассмотрение различных аспектов системы.

Как повысить безопасность системы?

Закалка системы — динамичный и изменчивый процесс. Один из лучших способов начать или расширить процесс усиления защиты системы — это следовать контрольному списку усиления защиты системы или стандарту укрепления системы, например опубликованным NIST или CIS Center.

Как правило, степень защиты вашей системы зависит от конфигурации вашего сервера, операционной системы, программных приложений, оборудования и других переменных.

В стандартах и рекомендациях по усилению защиты системы, опубликованных NIST и CIS Center for Internet Security, например, обсуждаются методы повышения защиты системы, специфичные для Microsoft Windows, Unix и Linux.

Итак, если вам интересно, как начать процесс повышения безопасности системы, прочтите Специальную публикацию NIST 800-123 и бесплатные PDF-файлы эталонных тестов CIS Center for Internet Security. Затем вы можете, при необходимости, проконсультироваться с опытным специалистом по кибербезопасности о том, как продвигаться вперед по внедрению рекомендуемых этими стандартами процессов и лучших практик в вашем бизнесе или организации.

Однако существуют некоторые общепринятые методы повышения безопасности системы, о которых вам следует знать. Мы поместили несколько лучших практик в контрольный список ниже.

Хороший контрольный список повышения безопасности системы обычно содержит следующие действия:

- Пользователи должны создавать надежные пароли и регулярно их менять

- Удалите или отключите все лишние драйверы, службы и программное обеспечение

- Автоматическая установка обновлений системы

- Ограничить несанкционированный или неавторизованный доступ пользователей к системе

- Документируйте все ошибки, предупреждения и подозрительные действия

Фото: сервер BAM 3U компании Trenton Systems, защищенный защищенный сервер, устойчивый к киберугрозам.

Вывод: Trenton Systems обеспечивает защиту своих серверов с самого начала.

Trenton Systems сотрудничает с ведущими компаниями в области кибербезопасности и может вносить изменения в свое серверное оборудование, микропрограммы и программное обеспечение, чтобы еще больше защитить или укрепить свои серверы и рабочие станции.

Сервер 3U BAM — это наш последний блестящий пример надежных вычислений и защиты системы. BAM защищен с помощью Intel PFR, Intel SGX и Intel TME, и мы даже можем внести изменения в его порты, дополнительно защитить его BIOS, среди прочих улучшений, чтобы гарантировать, что ваш сервер BAM максимально устойчив к киберугрозам.

Кроме того, Star Lab, компания Wind River и технологический партнер Trenton Systems, предлагает пакет Titanium Security Suite для операционных систем Linux. Благодаря нашему партнерству со Star Lab мы можем включить этот пакет для клиентов по запросу. Мы также можем использовать диспетчер безопасности дисков FUTURA Cyber с самошифрованием, чтобы упростить управление FIPS 140-2 SED.

Для получения дополнительной информации о приобретении защищенного защищенного сервера или рабочей станции свяжитесь с нами. Наши штатные эксперты по кибербезопасности и партнеры по технологиям кибербезопасности готовы помочь вам на каждом этапе пути.

Руководство по усилению защиты системы: Важные рекомендации

Разве не было бы замечательно, если бы наши ноутбуки были такими же безопасными, как Форт-Нокс? Где злоумышленникам так трудно получить доступ к вашим конфиденциальным данным, что они даже не пытаются?

Хотя операционные системы, такие как Microsoft Windows, со временем стали более безопасными, они далеко не неуязвимы. Вот почему предприятия должны проявлять повышенную бдительность в отношении того, как они защищают свои конечные точки. Конечные точки, такие как рабочие станции сотрудников, серверы и облачные виртуальные машины, являются шлюзами в вашу корпоративную сеть, которые могут и будут использоваться злоумышленниками.

Повышение безопасности системы является еще более серьезной проблемой, поскольку все более конфиденциальные устройства перемещаются за пределы защищенной офисной среды, а сотрудники и подрядчики входят в конфиденциальные корпоративные активы с незащищенных или ненадежных личных устройств или корпоративных устройств, которые они используют для смешанного использования, и, следовательно, также имеют высокий уровень риска.

Это часть обширной серии руководств по взлому.

Что такое защищенная система?

Защищенные системы — это вычислительные системы, защищенные с целью защиты от взлома. Процесс защиты устройств и систем включает в себя устранение или смягчение уязвимостей. Термин уязвимость относится к недостаткам и недостаткам программного обеспечения, которые могут возникнуть при реализации, настройке, проектировании или администрировании системы. Злоумышленники используют эти уязвимости для взлома устройств, систем и сетей.

Методы усиления безопасности обычно включают блокировку конфигураций, достижение баланса между функциональностью и безопасностью. Управление уязвимостями и контроль изменений — еще один важный компонент этих усилий. В нем представлена видимость и элементы управления, которые помогут вам поддерживать строгий стандарт сборки.

Как усиление защиты системы снижает поверхность атаки?

Термин «поверхность атаки» относится ко всем потенциальным недостаткам, которые злоумышленники могут использовать для взлома технологического устройства, системы или сети. Цель инструментов и методов повышения безопасности системы состоит в том, чтобы смягчить как можно больше уязвимостей и уменьшить поверхность атаки.

Цель инструментов и методов повышения безопасности системы состоит в том, чтобы смягчить как можно больше уязвимостей и уменьшить поверхность атаки.

Существует несколько способов возникновения уязвимостей. Например, злоумышленники могут использовать неисправленные микропрограммы и программное обеспечение. Уязвимости паролей, такие как жестко запрограммированные пароли и пароли по умолчанию или любые учетные данные, хранящиеся в виде простого текста, также могут создать уязвимую поверхность для атаки.

Дополнительные распространенные уязвимости включают незашифрованные данные в состоянии покоя или сетевой трафик, отсутствующие или плохо настроенные элементы управления доступом, а также неправильную настройку BIOS, портов, серверов, брандмауэров, маршрутизаторов, коммутаторов или любых других компонентов инфраструктуры. Укрепление системы выявляет эти уязвимости и устраняет их, тем самым минимизируя и, возможно, устраняя поверхность атаки системы.

Преимущества повышения безопасности систем

Хотя усиление защиты систем требует значительных непрерывных усилий, оно обеспечивает существенные преимущества для организаций. Вот несколько заметных преимуществ:

Вот несколько заметных преимуществ:

- Более высокий уровень безопасности — основная цель методов и инструментов повышения безопасности системы — уменьшить поверхность атаки. Это приводит к значительному снижению риска вредоносных программ, несанкционированного доступа, утечки данных или других злонамеренных действий.

- Улучшенная функциональность системы — передовой опыт повышения надежности системы часто включает сокращение количества программ и функций. Это приводит к меньшему количеству операционных проблем, снижению вероятности неправильной настройки, которая может повлиять на работу пользователя, меньшему количеству несовместимостей, а также уменьшению количества кибератак, которые сами по себе наносят ущерб функциональности пользователя.

- Упрощенное соответствие требованиям и аудит — методы повышения надежности системы могут помочь превратить сложную среду в более простую с меньшим количеством программ и учетных записей и стабильной, предсказуемой конфигурацией.

Это обеспечивает более простую и прозрачную среду, которую легче отслеживать и проверять.

Это обеспечивает более простую и прозрачную среду, которую легче отслеживать и проверять.

Рекомендации по усилению защиты серверов и ОС

Эта стратегия направлена на обеспечение безопасности операционной системы рабочей станции или сервера. Вы можете поддерживать усиленное состояние операционной системы, автоматизируя обновления и исправления. Хотя операционные системы также являются формой программного обеспечения, защита операционной системы отличается от обычной защиты приложений тем, что здесь программное обеспечение отвечает за предоставление разрешений другим приложениям.

К методам усиления защиты операционной системы относятся:

- Применение последних обновлений, выпущенных разработчиком операционной системы (например, Microsoft, Apple)

- Включение встроенных функций безопасности, таких как Microsoft Defender, или использование стороннего программного обеспечения EPP/EDR

- Удаление ненужных драйверов и обновление используемых

- Ограничение периферийных устройств, которые разрешено подключать

- Шифрование основного диска с помощью аппаратного TPM

- Включение безопасной загрузки

- Ограничение прав доступа к системе

- Использование биометрии или аутентификации FIDO поверх паролей

Дополнительные методы защиты серверных систем включают в себя создание надежной политики паролей, защиту конфиденциальных данных с помощью шифрования AES или дисков с самошифрованием, внедрение технологии отказоустойчивости встроенного ПО и многофакторную аутентификацию.

Передовой опыт по усилению защиты программных приложений

Это включает внедрение программных мер безопасности для защиты любого стандартного или стороннего приложения, установленного на сервере. В то время как защита серверов направлена на защиту серверной системы в целом, защита приложений направлена на защиту конкретных приложений, таких как веб-браузеры, программы для работы с электронными таблицами или специализированное программное обеспечение.

Методы защиты приложений могут включать:

- Разрешение установки только из доверенных репозиториев приложений, таких как Microsoft Store

- Автоматизированные исправления стандартных и сторонних приложений

- Брандмауэры, антивирусы и программы защиты от вредоносного или шпионского ПО

- Программное шифрование данных

- Приложения для шифрования и управления паролями, такие как LastPass

Рекомендации по усилению защиты сети

Этот подход защищает коммуникационную инфраструктуру для нескольких систем и серверов. Вы можете добиться защищенного состояния сети, внедрив систему предотвращения или обнаружения вторжений (IPS/DPS), которая идентифицирует подозрительный сетевой трафик.

Вы можете добиться защищенного состояния сети, внедрив систему предотвращения или обнаружения вторжений (IPS/DPS), которая идентифицирует подозрительный сетевой трафик.

Эти методы защиты сети в сочетании с IPS или IDS могут помочь уменьшить поверхность атаки сети:

- Правильная настройка сетевых брандмауэров

- Аудит сетевых правил и прав доступа

- Отключение ненужных сетевых портов и сетевых протоколов

- Отключение неиспользуемых сетевых служб и устройств

- Шифрование сетевого трафика

- Системы предотвращения и обнаружения вторжений (IPS/IDS)

Рекомендации по усилению защиты базы данных

Это процесс защиты содержимого цифровой базы данных, а также системы управления базой данных (СУБД), которая позволяет пользователям хранить и анализировать данные в базе данных.

Методы защиты базы данных могут включать:

- Ограничение административных привилегий

- Реализация политик управления доступом на основе ролей (RBAC)

- Поддержание регулярных обновлений программного обеспечения для базы данных и СУБД

- Ограничение ненужных функций базы данных

- Блокировка учетных записей базы данных с подозрительной активностью входа

Использование стандартов повышения безопасности системы

Важным первым шагом при усилении защиты системы является установление базового уровня. Базовый уровень — это усиленное состояние системы, к которому вы должны стремиться, а затем контролировать систему, чтобы обнаруживать любые отклонения от этого усиленного состояния.

Базовый уровень — это усиленное состояние системы, к которому вы должны стремиться, а затем контролировать систему, чтобы обнаруживать любые отклонения от этого усиленного состояния.

Обычно базовый уровень усиления защиты определяется с помощью контрольного показателя — набора передовых методов обеспечения безопасности, предоставленных исследователями в области безопасности. Существует множество справочных источников для контрольных показателей безопасности, включая Институт SANS, Национальный институт стандартов и технологий (NIST), Microsoft и Oracle. В Интернете также есть множество руководств и форумов, посвященных передовым методам повышения безопасности. Однако эти разные источники могут давать противоречивые рекомендации в непоследовательном формате.

Какой контрольный показатель следует использовать?

Многие организации сосредотачивают свои базовые показатели защиты на тестах Internet Security Center (CIS). CIS Benchmarks — это набор передовых стандартов конфигурации, разработанный на основе консенсуса различных экспертов по кибербезопасности.

Доступно более 100 эталонных тестов, охватывающих большинство операционных систем, серверного программного обеспечения, баз данных, программного обеспечения для настольных компьютеров, принтеров и общедоступной облачной инфраструктуры. Благодаря широкому охвату и высокому авторитету тесты CIS являются идеальной отправной точкой для укрепления безопасности ваших систем.

Использование эталонного теста для повышения надежности ваших систем

Первым шагом к использованию эталонного теста является оценка целевой системы, чтобы понять, насколько текущая конфигурация соответствует соответствующему эталонному тесту CIS. Эта первоначальная оценка позволяет определить области, в которых система не соответствует требуемому базовому уровню защиты.

Оценка вручную может занять много времени, особенно для сложных систем, но для многих эталонных тестов CIS были разработаны автоматизированные инструменты, которые позволяют вам тестировать системы автоматически.

На основании оценки вам следует изменить конфигурацию системы, чтобы она соответствовала рекомендациям по безопасности.

Текущая оценка

Повышение безопасности системы для соответствия эталонным стандартам — это только первый шаг. Вы должны проводить периодические последующие оценки, чтобы убедиться, что система по-прежнему соответствует базовому уровню усиления. Любые изменения конфигурации или файла могут сделать его уязвимым для атаки.

Для поддержания защищенного состояния необходимо постоянно переоценивать и исправлять любые изменения в системе, нарушающие контрольный показатель безопасности.

Контрольный список 8-этапной защиты системы

Повышение защиты системы отличается в зависимости от вычислительной системы, и могут быть разные процедуры повышения защиты для каждого компонента одной и той же системы (например, для BIOS, операционной системы и базы данных, работающих на одном и том же компьютере). машина). Однако существуют общие задачи по укреплению безопасности, применимые к большинству вычислительных систем. Вот список наиболее важных задач:

Вот список наиболее важных задач:

- Управление доступом — обеспечить физическую безопасность системы и информирование персонала о процедурах безопасности. Настройте пользовательские роли и надежные пароли. Удалите ненужных пользователей операционной системы и избегайте использования учетных записей root или «суперадминистратора» с чрезмерными привилегиями. Ограничение членства в группах администраторов. Предоставляйте повышенные привилегии по мере необходимости.

- Контроль сетевого трафика — установка защищенных систем за брандмауэром или, если возможно, изолирована от общедоступных сетей. Для подключения требуется VPN или обратный прокси. Шифруйте сообщения. Установите правила брандмауэра, чтобы ограничить доступ к известным диапазонам IP-адресов.

- Исправление уязвимостей — поддерживайте операционные системы, браузеры и любые другие приложения в актуальном состоянии и применяйте все исправления безопасности. Следите за рекомендациями по безопасности от поставщиков и последними CVE.

- Удаление ненужного ПО — удалить все ненужное программное обеспечение, удалить избыточные компоненты операционной системы, отключить ненужные службы и отключить любой компонент или функцию приложения, которые не требуются и могут расширить поверхность угроз.

- Текущий мониторинг — регулярный просмотр журналов на предмет аномальной активности с особым вниманием к аутентификации, доступу пользователей и повышению привилегий. Зеркальное отображение журналов в отдельном месте для защиты целостности журналов и предотвращения несанкционированного доступа. Выполняйте регулярное сканирование уязвимостей и вредоносных программ и, если возможно, проводите внешний аудит или тест на проникновение.

- Безопасная связь — шифровать передачу данных с помощью надежных шифров. Закройте все сетевые порты, кроме основных, и отключите небезопасные протоколы, такие как SMBv1, Telnet и HTTP.

- Регулярные резервные копии — защищенные системы по определению являются конфиденциальными ресурсами и должны регулярно создаваться резервные копии с использованием правила 3-2-1 (три копии резервной копии на двух типах носителей, одна копия хранится за пределами площадки).

- Защитите удаленные сеансы — если вы должны разрешить SSH, убедитесь, что он использует безопасный пароль или сертификат, не используйте порт по умолчанию и отключите повышенные привилегии для доступа по SSH. Отслеживайте журналы SSH, чтобы выявить аномальное использование или повышение привилегий.

Проблемы укрепления системы

Повышение прочности системы является сложной и трудоемкой задачей. К сожалению, зачастую недостаточно предотвратить доступ хакеров к конфиденциальным ресурсам компании. Большинство вредоносных программ исходит от пользователей, которые нажимают на электронные письма, загружают файлы и посещают веб-сайты, которые без их ведома загружают вирусы в их системы. Оказавшись внутри операционной системы, злоумышленники могут легко получить доступ к привилегированной информации.

Чтобы бороться с этим, некоторые предприятия блокируют устройства пользователей, чтобы они не могли выходить в Интернет, устанавливать программное обеспечение, удаленно печатать документы и т. д. Однако это делает сотрудников и, следовательно, бизнес гораздо менее продуктивными. Это также невероятно расстраивает людей, которые просто пытаются делать свою работу. В результате пользователи иногда пытаются обойти эти ограничения, не понимая последствий.

д. Однако это делает сотрудников и, следовательно, бизнес гораздо менее продуктивными. Это также невероятно расстраивает людей, которые просто пытаются делать свою работу. В результате пользователи иногда пытаются обойти эти ограничения, не понимая последствий.

Таким образом, ИТ-команды, пытающиеся укрепить ОС конечных устройств, постоянно сталкиваются с трудностями между требованиями безопасности и производительности, особенно когда большая часть рабочей силы работает удаленно, а BYOD становится все более распространенным.

Еще один способ подумать об усилении защиты системы с помощью Perception Point Advanced Browser Security

Сеть стала предпочтительной поверхностью для атак киберпреступников. Таким образом, обеспечение доступа пользователей в Интернет при одновременной защите от веб-атак является наиболее постоянной проблемой безопасности, с которой сегодня сталкиваются организации. Одним из способов защиты корпоративных сетей и систем является защита корпоративного браузера, гарантирующая, что никакое вредоносное содержимое никогда не проникнет в конечную точку.

Perception Point Advanced Browser Security обеспечивает безопасность корпоративного уровня в стандартных браузерах, таких как Chrome, Edge и Safari. Решение сочетает расширенное обнаружение угроз с управлением на уровне браузера и элементами управления DLP, предоставляя организациям любого размера беспрецедентную возможность обнаруживать, предотвращать и устранять веб-угрозы, включая изощренные фишинговые атаки, программы-вымогатели, эксплойты, Zero-Days и многое другое.

Благодаря преобразованию корпоративного браузера в защищенную рабочую среду доступ к конфиденциальной корпоративной инфраструктуре и приложениям SaaS защищен от потери данных и внутренних угроз. Решение легко развертывается на конечных точках через расширение для браузера и управляется централизованно с облачной консоли. Нет необходимости туннелировать/прокси-трафик через точку восприятия.

Комплексная управляемая служба реагирования на инциденты доступна для всех клиентов круглосуточно и без выходных.